Si tienes un negocio digital en Venezuela, o simplemente usas aplicaciones venezolanas para gestionar pagos, viajes o servicios, este artículo es para ti. Las plataformas de Venezuela hackeadas en las últimas semanas no son un problema menor ni un incidente aislado: son una señal de alerta que todo CEO, emprendedor y empresario del ecosistema digital venezolano necesita leer con atención.

En menos de 30 días, cinco plataformas fueron vulneradas, millones de registros fueron expuestos y la mayoría de las empresas afectadas respondió con silencio o con versiones incompletas de lo ocurrido. Aquí, los hechos completos.

El ecosistema digital venezolano bajo fuego: qué está pasando

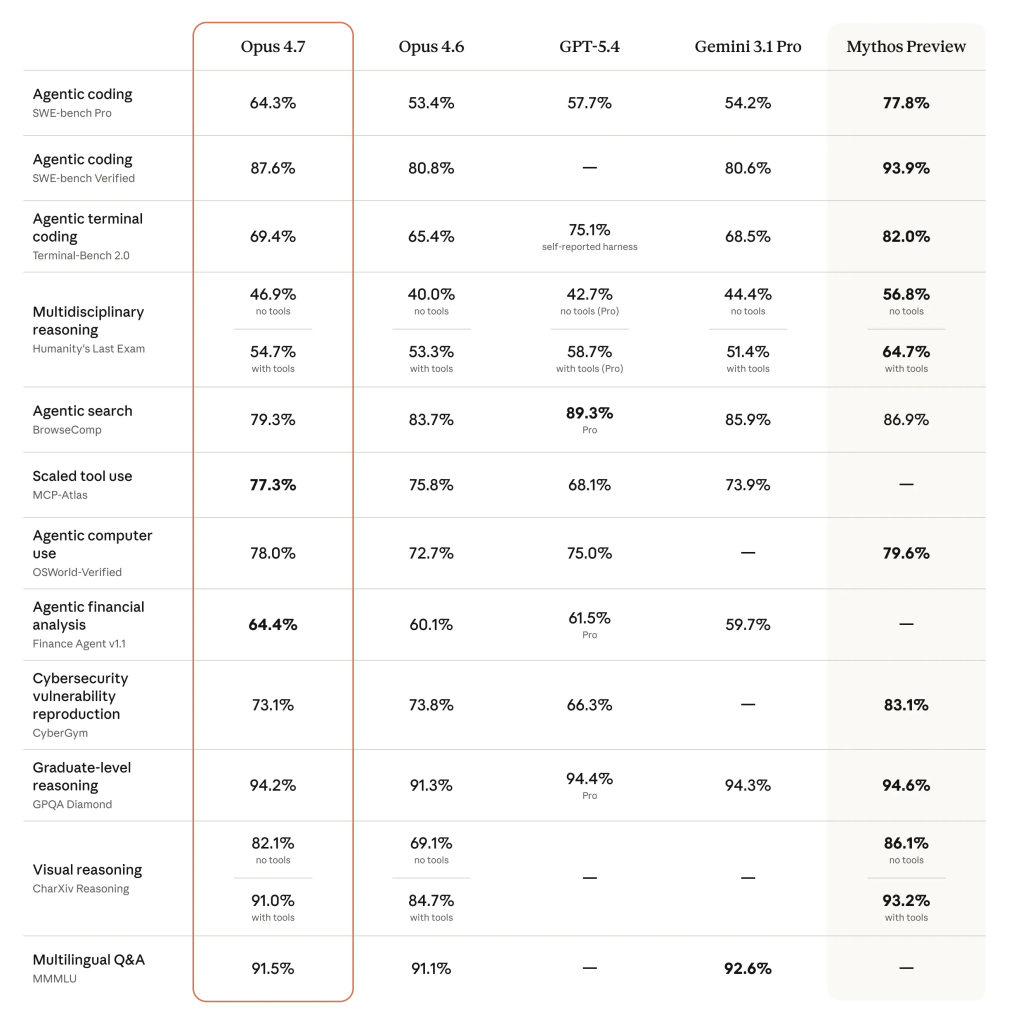

Venezuela atraviesa una oleada de ciberataques sin precedentes en su historia digital reciente. Desde el 21 de febrero hasta el 17 de marzo de 2026, cinco plataformas tecnológicas venezolanas sufrieron filtraciones de datos confirmadas por el monitor de ciberseguridad VECERT Analyzer, uno de los referentes más activos en la vigilancia de amenazas digitales del país.

Los datos comprometidos van desde nombres y cédulas de identidad hasta pasaportes, tarjetas de crédito, historiales de pago y registros de viaje. En total, los incidentes acumulan decenas de gigabytes de información sensible de cientos de miles de usuarios venezolanos circulando en foros de la red.

Lo más grave no es solo el volumen de lo filtrado. Es que dos actores distintos llevaron a cabo los ataques en forma aparentemente coordinada, apuntando a sectores específicos de la economía digital venezolana. El patrón es claro, y las empresas afectadas, en su mayoría, no han dado la cara.

Los cinco casos de plataformas de Venezuela hackeadas: cronología y datos

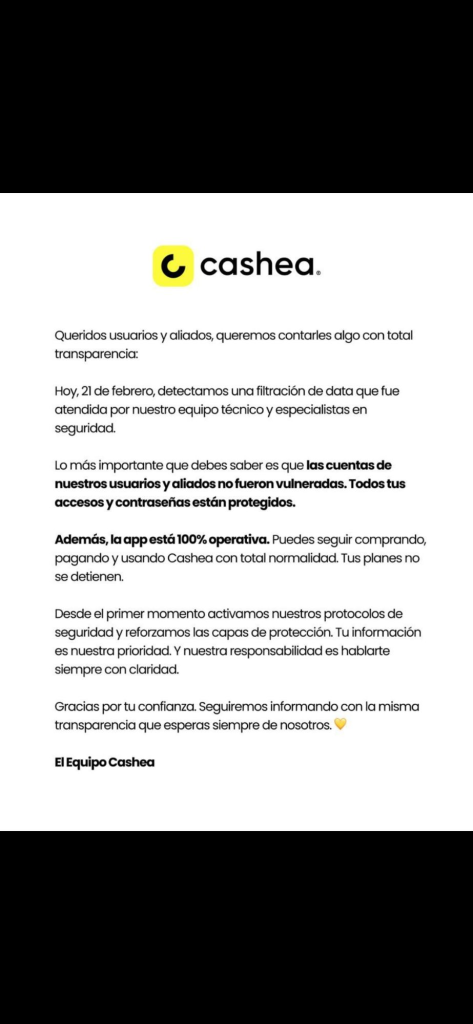

Cashea: la filtración más grande (21 de febrero de 2026)

Cashea es una de las plataformas de crédito digital más utilizadas en Venezuela. Opera bajo el modelo «compra ahora, paga después» y maneja transacciones equivalentes al 3,5% del PIB venezolano, por lo que este incidente no se podría tratar jamás como algo sin importancia.

Cuando VECERT Analyzer alertó sobre su hackeo el 21 de febrero, el impacto fue inmediato.

El actor identificado como «malconguerra2» publicó una base de datos de 46,5 GB en formato JSON con más de 79 millones de registros transaccionales. La filtración descompuso la infraestructura de la plataforma en tres capas: más de 29 millones de registros de tiendas, datos de 15.227 negocios asociados y el historial completo de 79 millones de transacciones.

Filtración de datos de Cashea: qué pasó, qué información quedó expuesta y cómo protegerte ahora

El hackeo que expuso 79 millones de registros venezolanos explicado en detalle: qué datos se filtraron, cómo ocurrió y qué debes hacer ahora mismo.

Cashea confirmó el incidente en un comunicado oficial, aunque aseguró que las contraseñas y accesos de los usuarios no fueron comprometidos. Sin embargo, expertos en seguridad advirtieron que los datos filtrados —nombres, cédulas, teléfonos y detalles de transacciones— son más que suficientes para ejecutar ataques de phishing altamente convincentes, dado que el atacante conoce exactamente cuánto gasta cada víctima y dónde.

Yummy Rides: datos de conductores expuestos (8 de marzo de 2026)

Yummy Rides, la popular aplicación venezolana de delivery y movilidad, fue la siguiente en caer. El 8 de marzo, VECERT atribuyó al hacker «GordonFreeman» la publicación de 30.000 imágenes asociadas a la identidad de conductores registrados en la plataforma.

A diferencia de los datos financieros de Cashea, la exposición de fotografías y nombres de conductores representa un riesgo de seguridad física directo para las personas afectadas, no solo digital.

La respuesta de la empresa fue, cuando menos, llamativa. Vicente Zavarce, fundador y CEO de Yummy, publicó un comunicado en X intentando minimizar el incidente: lo presentó como un «intento de extracción de datos» corregido a tiempo, sin reconocer abiertamente que la filtración había sido exitosa. Solo después de que usuarios y especialistas en seguridad lo presionaron públicamente, Zavarce terminó admitiendo que sí hubo una penetración real de la plataforma.

Lo que agrava aún más el caso es que VECERT reveló que Yummy ya había sido hackeada en 2024, en un incidente que nunca se hizo público. En aquella oportunidad, se extrajeron identificadores de usuario, emails, contraseñas, API tokens, device tokens, Stripe IDs y datos parciales de tarjetas.

Rapikom: información fiscal y empresarial comprometida (9 de marzo de 2026)

Un día después del hackeo a Yummy, el mismo actor «GordonFreeman» apuntó contra Rapikom, plataforma venezolana de servicios digitales para empresas. La brecha expuso 5.000 registros que incluyen contraseñas, métodos de pago, información fiscal y contactos de empresas afiliadas.

Aunque el volumen es menor comparado con los otros casos, la naturaleza de los datos es especialmente sensible para el mundo corporativo: información fiscal y datos de empresas aliadas en manos de un actor desconocido representan un riesgo directo para la operación comercial de quienes usaban la plataforma. Rapikom tampoco emitió comunicado oficial.

BT Travel: pasaportes y tarjetas de crédito al descubierto (16 de marzo de 2026)

El 16 de marzo, «malconguerra2» regresó. Esta vez el objetivo fue BT Travel Venezuela, agencia de viajes con presencia digital activa en el país. VECERT reportó una filtración de 1 gigabyte (GB) de información que afectó a más de 56.000 clientes.

Los archivos comprometidos incluyen pasaportes, cédulas de identidad, tarjetas de crédito, historiales de pago y 36.614 registros de viajes, además de datos de 2.207 agencias y agentes afiliados.

La combinación de documentos de identidad internacionales con información financiera completa es particularmente explosiva. Con esos datos, un atacante puede ejecutar fraude bancario, suplantación de identidad en fronteras y ataques de phishing con altísima probabilidad de éxito. BT Travel no emitió ningún comunicado oficial.

QuoVadis Venezuela: la quinta víctima en menos de un mes (17 de marzo de 2026)

Apenas 24 horas después del hackeo a BT Travel, «malconguerra2» golpeó de nuevo. El 17 de marzo, VECERT reportó una nueva filtración en QuoVadis Venezuela, agencia de viajes caraqueña especializada en vuelos, paquetes y turismo nacional e internacional.

La brecha expuso más de 43.000 registros, incluyendo datos de 23.362 clientes: copias digitales de pasaportes y cédulas de identidad, datos de tarjetas de crédito, historial completo de pagos, registros de viajes e información de agentes afiliados. El volumen total supera los 100 megabytes (MB).

VECERT calificó el patrón de BT Travel y QuoVadis —dos agencias de viaje vulneradas en menos de 24 horas por el mismo actor— como una «campaña dirigida contra la infraestructura turística del país». QuoVadis, al igual que BT Travel, no realizó ningún comunicado oficial.

¿Quiénes están detrás? El perfil de malconguerra2 y GordonFreeman

Los cinco hackeos fueron ejecutados por dos actores distintos, con patrones de ataque diferenciados.

«malconguerra2» es el más activo y peligroso del periodo. Responsable de tres filtraciones en menos de un mes —Cashea (21 de febrero), BT Travel (16 de marzo) y QuoVadis (17 de marzo)—, acumula en esos tres casos más de 47 GB de datos filtrados y más de 79.000 clientes con datos de tarjetas de crédito expuestos. Su foco parece estar en plataformas con grandes volúmenes de datos financieros y de identidad.

El analista conocido en X como Cisco lo calificó como «el ciberatacante más prolífico de la historia digital venezolana» y advirtió públicamente que los ataques están lejos de terminar. También señaló algo que muchos prefieren ignorar: la ausencia total de respuesta por parte de las autoridades venezolanas ante esta acumulación de incidentes.

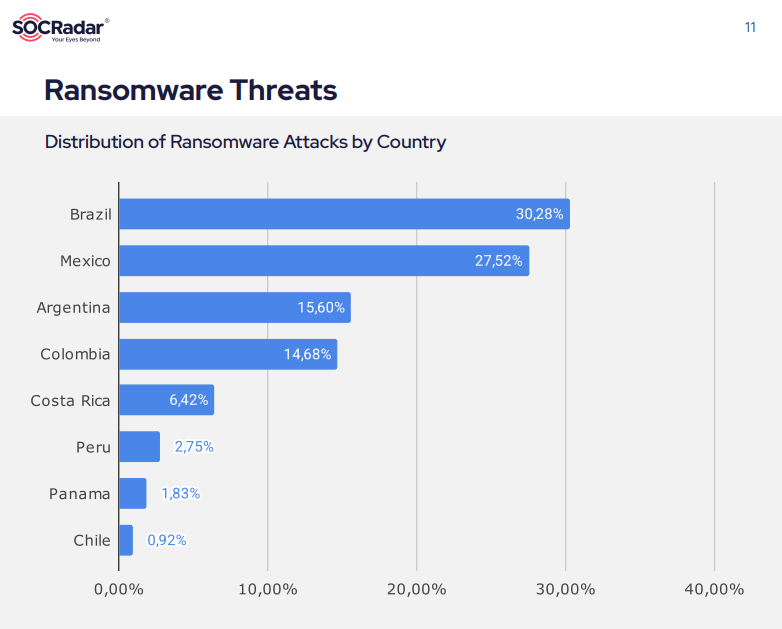

Cómo proteger tu PYME del avance del ransomware en LATAM

Los ciberataques en LATAM crecieron 259% en 2024. Descubre las 8 medidas concretas que todo empresario venezolano debe implementar hoy para blindar su negocio.

«GordonFreeman», por su parte, operó en una ventana de 24 horas (8 y 9 de marzo) y comprometió Yummy Rides y Rapikom. Su enfoque parece diferente: en lugar de grandes volúmenes de datos financieros, apuntó a identidades visuales de conductores y datos operativos de empresas. El riesgo que genera es menos financiero y más físico y reputacional.

Ambos actores publican los datos en foros especializados de la red, lo que significa que la información no solo está en sus manos: cualquiera puede acceder a ella.

La respuesta (o el silencio) de las empresas afectadas

El comportamiento de las empresas ante estos incidentes merece un análisis propio, porque dice mucho sobre la cultura de ciberseguridad del ecosistema digital venezolano.

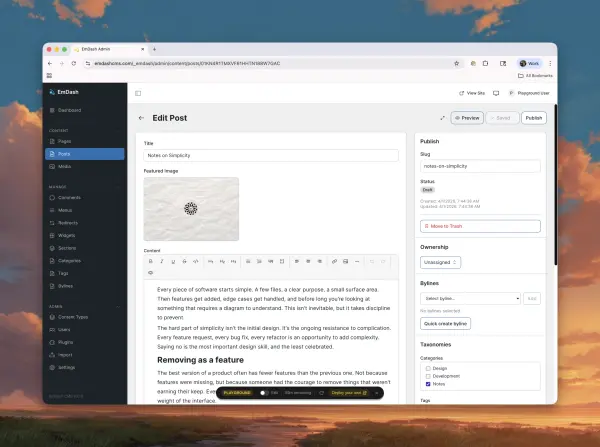

✅ Cashea fue la única que emitió un comunicado formal. Confirmó la filtración, aseguró que las contraseñas estaban protegidas y declaró la app operativa. Sin embargo, el mensaje priorizó calmar a sus usuarios antes que informar con plena transparencia sobre el alcance real de los datos transaccionales expuestos.

❌ Yummy Rides protagonizó el episodio más cuestionable. Su fundador publicó inicialmente un comunicado que intentaba presentar el hackeo como un «intento fallido», minimizando deliberadamente la gravedad del incidente. Solo la presión pública de expertos en seguridad y usuarios lo obligó a reconocer la realidad. Peor aún: se reveló que la empresa ya había sufrido un hackeo en 2024 que nunca fue informado a sus usuarios.

❌ BT Travel, QuoVadis y Rapikom optaron directamente por el silencio. Ninguna de las tres emitió comunicado alguno.

Este patrón de respuesta —minimizar, negar o ignorar— no es solo un error de comunicación. En mercados con marcos regulatorios robustos como el GDPR europeo, una empresa que no notifica una filtración a sus usuarios puede enfrentar multas de hasta el 4% de su facturación anual global.

Venezuela no tiene ese marco aún, pero la tendencia regulatoria global apunta en esa dirección y los empresarios que ignoran esa realidad lo hacen bajo su propio riesgo.

¿Qué riesgo real representa una filtración de datos para tu empresa?

Si eres CEO o dueño de una empresa en Venezuela, los hackeos recientes no son solo noticias de tecnología. Son una advertencia directa sobre lo que puede pasarle a tu negocio.

- Riesgo reputacional. Una filtración destruye la confianza de clientes, socios y proveedores. Recuperarla toma años. El caso de Yummy muestra que intentar ocultarla o minimizarla hace el daño aún mayor.

- Riesgo operativo. Cuando datos de agentes afiliados, proveedores y socios comerciales quedan expuestos —como ocurrió con Rapikom y BT Travel—, el impacto no se limita a los clientes finales. Toda la cadena de valor de tu empresa queda comprometida.

- Riesgo financiero. Con datos de tarjetas de crédito e historiales de pago en circulación, los usuarios afectados son blanco inmediato de fraudes bancarios. Aunque legalmente la responsabilidad pueda recaer en los bancos emisores, la empresa que sufrió la filtración carga con el costo reputacional.

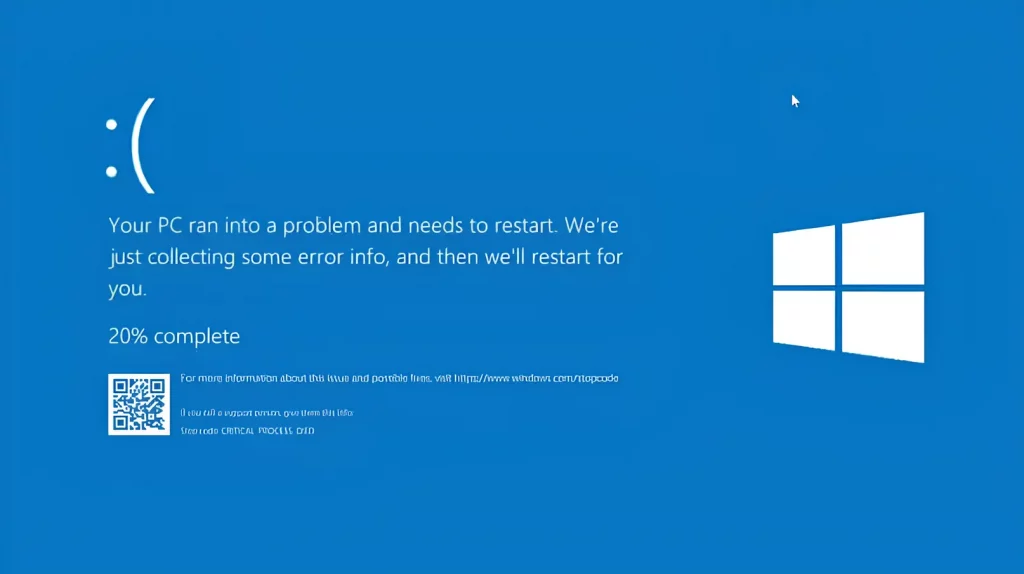

- Riesgo de continuidad. En el caso de Kontigo, plataforma venezolana de servicios financieros hackeada en enero de 2026, el drenaje alcanzó más de USD 300.000 en USDC. Aunque la empresa restituyó los fondos a los usuarios, no toda empresa tiene la liquidez para hacer lo mismo.

Ciberseguridad en Venezuela: ¿por qué las startups son tan vulnerables?

Los ataques recientes no ocurren en un vacío. Hay razones estructurales que explican por qué el ecosistema digital venezolano presenta estas vulnerabilidades.

El panorama de la ciberseguridad en las startups venezolanas se ve comprometido por una inversión insuficiente, donde se prioriza el crecimiento acelerado de usuarios y el marketing sobre una arquitectura digital robusta. Casos de plataformas con expansión masiva, como Cashea, evidencian que la infraestructura de seguridad no suele acompañar el ritmo del negocio, siendo percibida erróneamente como un gasto secundario en lugar de una base operativa esencial.

A esta vulnerabilidad técnica se suma la falta de marcos regulatorios y de respuesta institucional en el país. Al no existir leyes de protección de datos que obliguen a realizar auditorías o notificar brechas, y ante el silencio de las autoridades frente a incidentes recientes, las empresas carecen de incentivos externos para implementar medidas preventivas, dejando la seguridad de los usuarios en un segundo plano.

Qué hacer si los datos de tu empresa o tus clientes fueron filtrados

Si descubres que tu empresa fue víctima de una filtración, aquí hay una guía de acción concreta:

- Activa tu equipo de respuesta a incidentes de inmediato. No esperes tener certeza total para actuar. El tiempo entre la filtración y la respuesta es crítico. Contrata o activa consultores de ciberseguridad desde el primer momento.

- Evalúa el alcance real de la brecha. Determina qué datos fueron comprometidos, cuántos usuarios están afectados y si la información ya circula en foros externos. VECERT Analyzer y plataformas como Have I Been Pwned son herramientas útiles para este diagnóstico inicial.

- Notifica a tus usuarios con transparencia. El modelo Cashea —comunicado rápido, aunque incompleto— es mejor que el silencio de BT Travel o QuoVadis. Pero lo que realmente genera confianza es la transparencia total: qué pasó, qué datos se vieron afectados y qué medidas concretas están tomando.

- Cambia credenciales y refuerza accesos. Fuerza el cambio de contraseñas en todos los sistemas afectados. Implementa autenticación de dos factores (2FA) de forma inmediata en todas las capas críticas.

- Realiza una auditoría forense. No basta con cerrar la brecha. Es necesario entender cómo ocurrió el ataque para garantizar que no se repita. Una auditoría técnica forense es el único camino para responder esa pregunta con certeza.

- Invierte en seguridad preventiva de forma permanente. El penetration testing periódico, los estándares como el framework NIST y las auditorías externas regulares son el mínimo aceptable para cualquier empresa que maneje datos sensibles de sus usuarios.

FAQ — Preguntas frecuentes

¿Cuáles son las cinco plataformas de Venezuela que fueron hackeadas en menos de un mes?

Las plataformas afectadas son Cashea (21 de febrero), Yummy Rides (8 de marzo), Rapikom (9 de marzo), BT Travel (16 de marzo) y QuoVadis Venezuela (17 de marzo de 2026), según reportes de VECERT Analyzer.

¿Quién es malconguerra2?

Es el actor de amenazas responsable de las filtraciones de Cashea, BT Travel y QuoVadis. En menos de un mes, comprometió más de 47 GB de datos y expuso información de cientos de miles de usuarios venezolanos. El analista Cisco lo calificó como el ciberatacante más prolífico de la historia digital venezolana.

¿Qué datos fueron expuestos en estas filtraciones? .

Dependiendo de la plataforma: nombres completos, cédulas de identidad, pasaportes, tarjetas de crédito, historiales de pago, registros de viajes, datos de empresas aliadas, fotografías de conductores y registros transaccionales detallados

¿Qué debo hacer si soy usuario de alguna de estas plataformas?

Cambia de inmediato las contraseñas de las plataformas afectadas y de cualquier servicio donde uses las mismas credenciales. Activa la verificación en dos pasos (2FA). Mantente alerta ante llamadas, mensajes o correos que soliciten datos personales o financieros, incluso si quien contacta aparenta conocer información tuya real.

¿Las empresas venezolanas están obligadas a notificar filtraciones de datos?

Venezuela no cuenta actualmente con una ley de protección de datos que obligue a las empresas a notificar brechas de seguridad. La notificación, cuando ocurre, es voluntaria. Esto contrasta con marcos como el GDPR europeo, donde la notificación es obligatoria dentro de las 72 horas de detectado el incidente.

¿Existe algún organismo en Venezuela que regule la ciberseguridad empresarial?

VECERT Analyzer es el monitor más activo en la vigilancia de amenazas digitales venezolanas, aunque opera como entidad independiente. No existe un organismo gubernamental con mandato específico de ciberseguridad corporativa que haya actuado públicamente ante esta oleada de ataques.

¿Por qué Venezuela es un blanco frecuente de ciberataques?

La combinación de un ecosistema digital en crecimiento acelerado, inversión insuficiente en ciberseguridad y ausencia de marcos regulatorios que impongan estándares mínimos crea un entorno de vulnerabilidad estructural. Las plataformas venezolanas manejan datos muy sensibles de millones de usuarios, pero muchas no tienen la arquitectura de seguridad que eso exige.

¿Podría sumarse una sexta plataforma a esta lista?

Ya podría contarse una: Kontigo sufrió el drenaje de más de USD 300.000 en USDC en enero de 2026. La empresa restituyó los fondos al día siguiente, pero el incidente anticipa que la superficie de ataque en Venezuela sigue siendo amplia.

En el mundo digital, el conocimiento es tu primera línea de defensa

Toma decisiones estratégicas basadas en información de calidad y protege tu empresa frente a las nuevas amenazas. En Grupo Apok tenemos los recursos y la experiencia que necesitas para blindar tu futuro.

Explora recursos y servicios →

SEO estratega y redactor de contenidos especializado en temas de tecnología. Experto en crear estrategias de contenido que comunican complejidad técnica de forma clara y accesible.