Si tienes una pequeña empresa o una fintech en Venezuela o en cualquier país de América Latina, hay algo que debes saber: los cibercriminales ya te tienen en la mira.

Y pensarás -¿por qué me tendría en la mira, si aún o soy una gran empresa?

La respuesta a esa pregunta es que esto no sucede precisamente porque seas grande, sino porque no lo eres, y, por eso no estás prestado la suficiente atención a la seguridad de tu pyme.

En este artículo vas a encontrar qué es el ransomware, (porque es le principal método de ataque utilizado actualmente). También veremos porqué LATAM se convirtió en el blanco favorito de los atacantes, qué casos reales sacudieron el ecosistema digital venezolano en 2026 y, lo más importante, ocho acciones concretas que puedes ejecutar hoy para proteger tu negocio antes de que sea tarde.

¿Qué es el ransomware y por qué tu empresa está en la mira?

El ransomware es un tipo de malware que cifra los archivos de una organización y exige un pago —generalmente en criptomonedas— para devolver el acceso. No discrimina tamaño ni sector.

El ransomware se infiltra principalmente a través de correos de phishing, vulnerabilidades en software desactualizado o ataques a la cadena de suministro. Una vez dentro, se propaga rápidamente por la red, afectando múltiples dispositivos.

Lo que muchos dueños de PYME ignoran es que el modelo criminal evolucionó. En América Latina, el ransomware ha avanzado hacia formas más sofisticadas como el ransomware-as-a-service (RaaS), donde grupos criminales alquilan herramientas a afiliados, facilitando ataques masivos.

Dicho de otra forma: hoy no hace falta ser un hacker experto para atacar tu empresa. Cualquier cibercriminal puede arrendar el malware, apuntar a tu negocio y lanzar el ataque desde su casa.

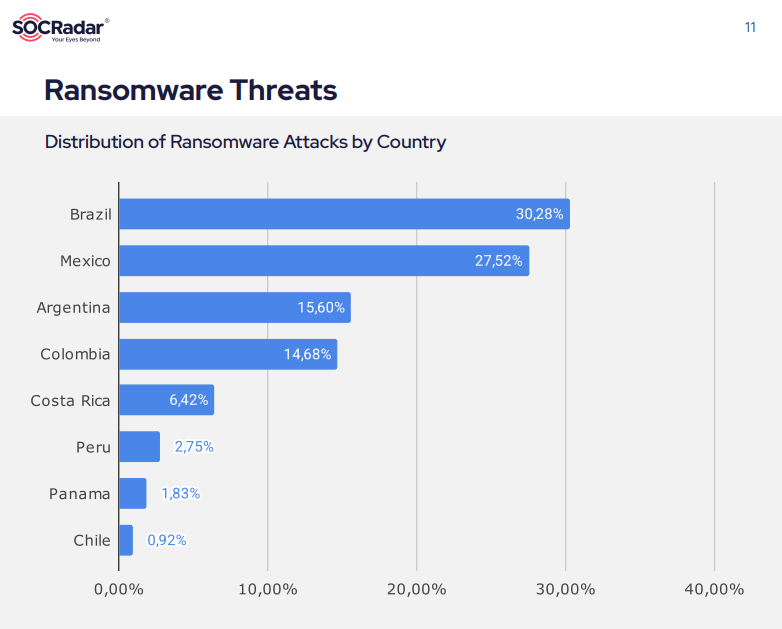

LATAM se está convirtiendo en el campo de batalla favorito de los cibercriminales

Las cifras son difíciles de ignorar. En 2024, los ataques de ransomware en América Latina se dispararon un 259%, el mayor incremento registrado en el mundo. A modo de comparación, América del Norte experimentó un aumento de apenas el 8% en el mismo período.

Entre agosto de 2024 y junio de 2025, la región registró más de 1,1 millones de intentos de ataque, alrededor de 3.000 al día, con un promedio de 2 ataques por minuto.

¿Por qué LATAM? La pandemia aceleró la migración de datos a la nube y el trabajo remoto, pero los presupuestos de ciberseguridad no siguieron el mismo ritmo. Los anuncios de access brokers —criminales que venden credenciales listas para ser explotadas— crecieron un 38% en la región entre 2023 y 2024, lo que indica mercados corporativos expuestos con defensas frágiles.

A eso se suma otro factor crítico: el 61% de los hackers aprovechan fallos recién divulgados en un plazo de hasta 48 horas, y la falta de equipos internos de gestión de parches en la región deja abiertas muchas ventanas de ataque.

Los analistas coinciden en que la región no está dominada por un solo actor, sino por varias familias de ransomware y operaciones RaaS muy activas.

Grupos más disruptivos en 2024–2025 en LATAM

Según datos recientes de Intel 471 y otros reportes de amenazas, los grupos que más impacto han tenido en América Latina son:

- Qilin: Operación RaaS muy activa desde 2022, en 2025 llegó a ser responsable de cerca del 18% de los ataques de ransomware publicados a nivel global y tuvo fuerte presencia en América Latina. blog.checkpoint

- The Gentlemen: Identificado por Intel 471 como uno de los grupos más disruptivos en la región en 2025, implicado en intrusiones contra sectores industrial, energía y servicios profesionales. industrialcyber

- SafePay: Otra familia destacada en los incidentes de ransomware y extorsión en LATAM, utilizada contra empresas de consumo, agricultura y consultoría. industrialcyber

- Akira: Variante que ha ganado tracción en 2024–2025, con víctimas en múltiples países de la región, especialmente en servicios y manufactura. industrialcyber

- Inc. (INC Ransom): Operación de doble extorsión que Intel 471 incluye entre las más disruptivas en América Latina, con foco en targets corporativos. industrialcyber

Ransomware: Qué es, Cómo Evitarlo y Cómo Eliminarlo

Una guía completa para entender cómo opera el ransomware, cuáles son sus variantes más peligrosas y qué pasos concretos seguir para eliminarlo si ya infectó tu sistema.

Grupos globales que también golpean a LATAM

Además de los actores “localmente” más visibles, varias bandas globales siguen apuntando a gobiernos y empresas latinoamericanas.phishingforanswers+1

- LockBit: Ha atacado entidades gubernamentales en México y Brasil, filtrando grandes volúmenes de datos sensibles. recordedfuture

- ALPHV/BlackCat: Vinculado a ataques contra gobiernos locales en la región, con campañas de extorsión y filtración de datos.aha+1

- BlackByte, Conti (herederos/splinters): Registrados en ataques previos contra gobiernos de la región y aún influyentes a través de sus derivaciones y técnicas.securelist+1

- Cl0p: Ha incluido víctimas latinoamericanas (por ejemplo en México) dentro de campañas globales de explotación de vulnerabilidades de terceros. phishingforanswers

El sector fintech venezolano bajo fuego: el caso Cashea y otros

Venezuela no es un espectador de esta crisis. Es uno de sus epicentros más activos, y 2026 lo dejó muy claro con casos como los de cashea y Krece.

El caso Cashea: 79 millones de registros expuestos

La plataforma venezolana Cashea detectó y confirmó públicamente una filtración de datos el 21 de febrero de 2026. Fuentes externas de monitoreo de ciberseguridad señalaron la posible exposición de transacciones de usuarios con comercios asociados al sistema de créditos de la empresa.

El monitor VECERTRadar informó que el actor de amenazas «malconguerra2» había publicado una base de datos en formato JSON de 46,5 GB en foros clandestinos. La filtración expone más de 29 millones de registros de tiendas, detalles de 15.227 negocios asociados y el historial completo de 79 millones de transacciones.

La investigación preliminar de la empresa determinó que la filtración se produjo a través de un acceso comprometido a una cuenta de correo asociada a la plataforma de aliados.

El impacto real va más allá de las contraseñas. El principal riesgo de esta filtración radica en la posible exposición de hábitos de gasto. Aunque no se reportó filtración de credenciales, el historial financiero puede ofrecer una radiografía precisa del comportamiento económico de millones de clientes.

Un patrón que se repite

El caso Cashea no fue un incidente aislado. El 8 y 9 de marzo, el hacker conocido como «GordonFreeman» filtró datos de Yummy Rides y Rapikom. A esos casos se suman el drenaje de más de USD 300.000 en USDC de Kontigo en enero y el ataque del grupo MedusaBlog a Digitel en febrero de 2024, que incluyó una exigencia de rescate.

Este patrón de ataques contra infraestructuras venezolanas muestra indicios OSINT que apuntan a orígenes coordinados desde el exterior.

Lo que todos estos casos tienen en común: sistemas con APIs mal aseguradas, ausencia de monitoreo proactivo y reacción tardía ante las brechas.

¿Qué sectores sufren el mayor número de ataques de ransomware?

Los sectores más vulnerables en América Latina incluyen finanzas, salud y manufactura. Estos combinan un alto valor agregado de los datos, baja tolerancia a interrupciones y una regulación que en muchos casos aún no alcanza el ritmo de las amenazas.

Manufactura e industria encabezan los sectores más golpeados, ya que las plantas de producción dependen de sistemas conectados y no pueden detener operaciones sin pérdidas millonarias, lo que aumenta la probabilidad de pago ante un cifrado exitoso. Gobierno y administración pública también figuran entre los más atacados.

Para el ecosistema fintech, el riesgo tiene una dimensión adicional: los datos que manejan —identidades, historiales de crédito, patrones de consumo— son exactamente lo que los atacantes necesitan para cometer fraude de identidad a gran escala.

¿Cuánto le puede costar un ataque a tu PYME?

Las cifras duelen: en 2024, el pago medio de rescate en LATAM superó los US$850 mil, pero el costo total del incidente —incluyendo tiempo de inactividad, pérdida de productividad, restauración y posibles multas— se eleva hasta unos US$4,91 millones por evento. En promedio, las organizaciones afectadas permanecen en un estado operativo crítico durante cerca de 68 días. inversorlatam.com

Y si crees que pagar el rescate resolverá el problema, los datos dicen lo contrario. En LATAM, el 53% de los datos afectados pudieron recuperarse tras un ataque, mientras que el 47% no se recuperaron. Esto resalta la necesidad urgente de mejorar las estrategias de recuperación.

¿Pagar el rescate es una buena idea?

No. La respuesta corta y la respuesta larga son la misma.

El 76% de las organizaciones en LATAM terminaron pagando rescate, aunque solo una minoría tenía una política clara sobre si pagar o no. El problema: pagar no garantiza la recuperación total.

Además, el pago financia la siguiente operación criminal, convierte a la empresa en un objetivo recurrente —los atacantes saben que pagan— y no elimina el malware del sistema. En muchos casos, los datos filtrados ya están en la dark web antes de que se procese el pago.

8 consejos accionables para blindar tu PYME hoy mismo

Estos no son consejos teóricos. Son pasos que se pueden ejecutar esta semana, con o sin presupuesto elevado.

1. Aplica la regla de backup 3-2-1

Mantén 3 copias de tus datos, en 2 soportes distintos (disco local + nube), con 1 copia fuera de línea y desconectada de la red. El ransomware cifra todo lo que encuentra conectado. Una copia offline es lo único que garantiza recuperación sin pagar. Servicios como Backblaze, Acronis o incluso Google Drive con versiones habilitadas funcionan para PYMEs pequeñas.

2. Activa la autenticación multifactor (MFA) en absolutamente todo

El caso Cashea mostró que la filtración se produjo a través de una cuenta de correo comprometida. Un simple MFA habría bloqueado ese vector. Actívalo en correo corporativo, acceso remoto, plataformas de pago y paneles de administración. No es opcional.

3. Segmenta tu red

No todo debe estar conectado con todo. El servidor de base de datos no debería poder hablar directamente con la computadora del área de marketing. La segmentación de red limita la propagación del ransomware una vez que entra. Es una de las medidas más efectivas y frecuentemente ignoradas en PYMEs.

4. Capacita a tu equipo contra el phishing

El phishing sigue siendo uno de los vectores principales de ransomware en la región. Un empleado que hace clic en el enlace equivocado puede comprometer toda la empresa en segundos. Realiza simulaciones de phishing trimestrales. Enseña a verificar remitentes, no hacer clic en links sospechosos y reportar correos extraños antes de abrirlos.

5. Actualiza y parchea sin excusas

El 61% de los atacantes explotan vulnerabilidades en menos de 48 horas tras su divulgación pública. Cada sistema sin parchear es una puerta abierta. Establece un calendario fijo de actualizaciones: sistemas operativos, aplicaciones, firmware de routers y dispositivos IoT. Si no puedes actualizar un sistema crítico, aíslalo de la red principal.

6. Instala un EDR, no solo un antivirus

Un antivirus tradicional detecta amenazas conocidas. Un EDR (Endpoint Detection and Response) detecta comportamientos anómalos en tiempo real —como un proceso que intenta cifrar masivamente archivos— y lo detiene antes de que cause daño. Para PYMEs, opciones como Microsoft Defender for Business, Malwarebytes EDR o SentinelOne ofrecen planes accesibles.

7. Crea un plan de respuesta a incidentes

El **72% de las organizaciones en LATAM no tiene un plan claro sobre dónde se recuperarán después de una crisis. Un plan de respuesta no tiene que ser un documento de 100 páginas. Basta con responder cuatro preguntas: ¿quién toma decisiones en caso de ataque?, ¿a quién se notifica primero?, ¿cómo se aíslan los sistemas afectados? y ¿cuál es el proceso de restauración? Documéntalo, pruébalo y asegúrate de que todo el equipo lo conozca.

8. Considera un ciberseguro

El 83% de las organizaciones en LATAM que sufrieron ransomware tenían un seguro que podría haberse utilizado para el incidente. El ciberseguro no previene el ataque, pero cubre costos de recuperación, notificación a clientes y en algunos casos el rescate. Para una fintech o PYME con datos sensibles de clientes, es una capa de protección financiera que vale evaluar.

¿Qué hacer en las primeras horas si ya fuiste atacado?

La velocidad importa. Cada minuto que el ransomware opera amplía el daño.

- Paso 1 — Desconecta de inmediato. Desconecta los equipos afectados de la red. Apaga el WiFi empresarial. No esperes a entender qué pasó: corta la propagación primero.

- Paso 2 — No pagues todavía. Antes de considerar cualquier pago, contacta a un especialista en respuesta a incidentes. Muchas variantes de ransomware tienen herramientas de descifrado gratuitas disponibles en nomoreransom.org.

- Paso 3 — Documenta todo. Toma capturas de pantalla del mensaje de rescate, anota qué equipos fueron afectados y a qué hora notaste el incidente. Esta información es crítica para la investigación forense.

- Paso 4 — Notifica a las partes afectadas. Si manejas datos de clientes —especialmente en fintech— la transparencia es obligatoria, tanto ética como legalmente. El caso Cashea fue criticado por falta de claridad inicial en sus comunicaciones.

- Paso 5 — Restaura desde backups limpios. Solo restaura desde copias que no estaban conectadas durante el ataque y que puedas verificar como libres de malware.

Ciberseguridad en Venezuela: ¿quién te protege?

A nivel institucional, SUSCERTE (Superintendencia de Servicios de Certificación Electrónica) es la entidad responsable del Sistema Nacional de Seguridad Informática, y alberga al VenCERT, cuyo objetivo principal es prevenir, detectar y gestionar incidentes en los sistemas de información de la administración pública nacional.

VenCERT forma parte del Sistema Nacional de Gestión de Incidentes Telemáticos y opera cuatro subsistemas: gestión de incidentes, criptografía nacional, informática forense y protección de datos.

Sin embargo, su mandato formal cubre principalmente al sector público. Para las PYMEs y fintechs privadas, la protección institucional es limitada. Venezuela actualmente carece de una estrategia nacional de ciberseguridad formal, y no existe legislación específica para la privacidad y protección de datos en el sector privado. Infosecurity Mexico

La realidad es que, en Venezuela, la ciberseguridad de tu PYME depende fundamentalmente de ti. Las instituciones pueden orientar, pero la responsabilidad de implementar controles recae sobre el propio empresario.

Preguntas frecuentes (FAQ)

¿Qué es el ransomware y cómo funciona exactamente?

El ransomware es un software malicioso que cifra los archivos de una empresa y exige un rescate para devolver el acceso. Ingresa principalmente por correos de phishing, contraseñas comprometidas o vulnerabilidades en software sin actualizar. Una vez dentro, puede propagarse por toda la red en minutos.

¿Cuál es el sector que sufre más ataques de ransomware en LATAM?

Manufactura, finanzas y salud lideran los sectores más atacados en la región. El sector fintech es especialmente atractivo para los cibercriminales por el alto valor de los datos financieros que maneja y la creciente digitalización sin madurez en ciberseguridad.

¿Por qué no se debe pagar el rescate?

Porque no garantiza la recuperación de los datos, financia futuros ataques, convierte a la empresa en un objetivo recurrente y los datos probablemente ya fueron vendidos antes de que se procese el pago. La mejor estrategia siempre es la prevención y los backups.

¿Qué organismos se encargan de la ciberseguridad en Venezuela?

A nivel gubernamental, SUSCERTE y su brazo operativo VenCERT son los responsables del Sistema Nacional de Gestión de Incidentes Telemáticos. Sin embargo, su cobertura se enfoca en la administración pública. Las empresas privadas deben apoyarse en proveedores especializados del sector privado.

¿Cómo sé si mi empresa fue víctima de un ataque de ransomware?

Los signos más comunes son: archivos con extensiones desconocidas que no se pueden abrir, un mensaje en pantalla exigiendo pago, lentitud extrema del sistema o acceso bloqueado a servidores. Ante cualquiera de estas señales, desconecta los equipos de la red de inmediato.

¿Qué es la regla de backup 3-2-1 y por qué es tan importante?

Es la estrategia más recomendada para proteger datos: 3 copias totales, en 2 tipos de soporte diferentes, con 1 copia fuera de línea. El backup offline es el único que el ransomware no puede cifrar, ya que requiere conexión para infectar archivos.

¿Cuánto cuesta implementar ciberseguridad básica en una PYME?

Las medidas más efectivas —MFA, actualizaciones, capacitación del equipo y backups en la nube— tienen un costo mensual que puede comenzar desde $20 a $100 USD dependiendo del tamaño del equipo. El verdadero costo es no implementarlas: un ataque puede superar los $4 millones en daños totales.

¿Existe alguna herramienta gratuita para recuperar datos cifrados por ransomware?

Sí. El proyecto No More Ransom (nomoreransom.org), respaldado por Europol y empresas de ciberseguridad, ofrece herramientas gratuitas de descifrado para decenas de variantes conocidas de ransomware. Es el primer lugar donde hay que buscar antes de considerar pagar.

SEO estratega y redactor de contenidos especializado en temas de tecnología. Experto en crear estrategias de contenido que comunican complejidad técnica de forma clara y accesible.